Guide de l'article

- Qu'est-ce que c'est .Pachka ransomware?

- chimère processus de cryptage de ransomware.

- Comment supprimer Quimera Ransomware de votre ordinateur

- Comment décrypter les fichiers .pashka

- Récupération de données

- Outils de décryptage automatisés

- autres logiciels

Qu'est-ce que .pashka pour se?

Récemment, la nouvelle menace a attaqué un grand nombre d'ordinateurs personnels. Cette menace est Quimera ransomware. La caractéristique de ce virus est l'extension .pashka, qui est ajouté à la fin des fichiers’ des noms. Ce virus ne fait pas partie à toute la famille déjà connue des virus, néanmoins, il a les mêmes caractéristiques avec celles bien connues, tels que STOP(DJVU), Medusa Locker et DHARMA. En ce qui il est connu, ce virus se propage par le biais de faux de installateurs. C'est intéressant, que les créateurs de virus Quimera pirater des canaux YouTube afin de promouvoir le fichier, qui contient ce virus. Toutefois, de nos jours, ce n'est pas la seule façon de le distribuer. Les pirates informatiques peuvent également infecter votre ordinateur avec un logiciel d'accès à distance, qui leur donne l'occasion d'installer à distance le virus Quimera sans suspect. En outre, ils peuvent facilement se propager par les moyens d'e-mails de faux. Les pirates informatiques écrivent souvent des messages, comme si elles sont des représentants d'une entreprise bien connue, tel que DHL, par les moyens dont ils tentent de forcer une victime à ouvrir un fichier infecté. Sur la base des déclarations antérieures, nous vous recommandons vivement d'avoir une forte protection antivirus, qui peut empêcher une attaque potentielle. Si vous êtes malchanceux et votre appareil est déjà infecté par ce virus, ne pas essayer de renommer les fichiers .pashka! Une telle modification d'un fichier peut facilement endommager.

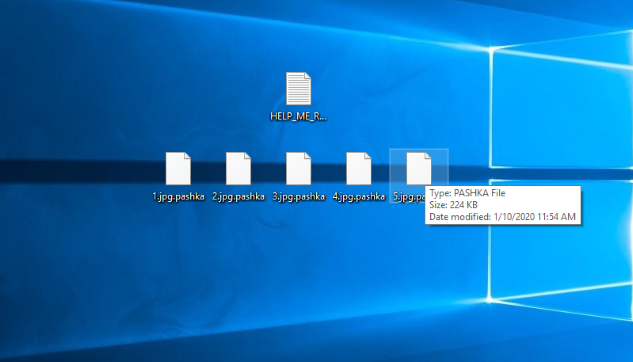

Quimera processus de cryptage ransomware.

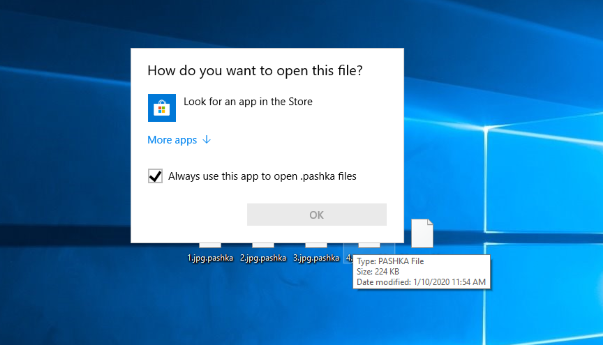

Le processus de cryptage ransomware Quimera peut être décrit comme très complexe. Au début, le Quimera fait quelques modifications dans le registre afin de se lancer avec le prochain démarrage d'un ordinateur infecté. Ensuite, il injecte dans une mémoire d'un autre processus afin de rester non détecté. Au même moment, il vérifie si elle est commencé dans une machine virtuelle ou non. A la fin, il commence le processus de numérisation afin de trouver des fichiers, qui peut être modifié. Dans la plupart des cas ces fichiers sont tous les formats de fichiers multimédias et documents, néanmoins, Quimera peut également modifier facilement les archives et les bases de données. Lorsque les fichiers sont trouvés, Quimera commence immédiatement à les modifier et les rend illisibles. La meilleure façon d'identifier ce virus est “.Pachka” extension, qui est ajouté aux fichiers’ noms et demande de rançon, que l'on appelle “HELP_ME_RECOVER_MY_FILES.txt”. Au moyen de cette note les pirates tentent de forcer une victime à payer pour les services de décryptage, qu'ils offrent. Malheureusement, seulement ils peuvent sûrement décrypter vos fichiers, néanmoins, il y a un grand nombre de cas, quand les rançons refusent de remplir leurs promesses. En ce qui ils sont payés, criminels arrêtent juste tous les contacts avec les victimes. En outre, ils peuvent même rendre la situation bien pire. Ils peuvent vous envoyer un logiciel malveillant au lieu de l'un décrypteur et détruire facilement toutes vos données. Voilà pourquoi nous vous recommandons fortement d'éviter tout contact avec eux et vérifier votre système avec un antivirus puissant. Si vous avez vraiment besoin de décrypter vos données et de se débarrasser de ce virus, lisez notre guide détaillé sur la façon de supprimer ransomware Quimera et décrypter les fichiers .pashka!

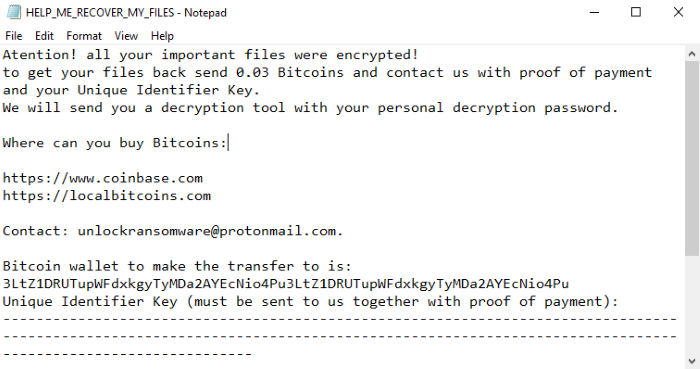

HELP_ME_RECOVER_MY_FILES.txt

to get your files back send 0.03 Bitcoins and contact us with proof of payment and your Unique Identifier Key.

We will send you a decryption tool with your personal decryption password.

Where can you buy Bitcoins:

https://www.coinbase.com

https://localbitcoins.com

Contact: unlockransomware@protonmail.com.

Bitcoin wallet to make the transfer to is:

3LtZ1DRUTupWFdxkgyTyMDa2AYEcNio4Pu3LtZ1DRUTupWFdxkgyTyMDa2AYEcNio4Pu

Unique Identifier Key (must be sent to us together with proof of payment):

------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

*Key*

------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

Comment supprimer chimère Ransomware de votre ordinateur?

Nous vous recommandons vivement d’utiliser un puissant programme anti-malware doté de cette menace dans sa base de données. Cela atténuera les risques d'une mauvaise installation, et supprimera Quimera de votre ordinateur avec tous ses restes et les fichiers de registre.

Solution pour Windows est: notre choix est Norton 360 . Norton 360 scanne votre ordinateur et détecte diverses menaces comme Quimera, puis supprime le avec tous les fichiers malveillants liés, dossiers et clés de registre.

Si vous êtes un utilisateur de utilisateur de Mac, nous vous conseillons d'utiliser Combo Cleaner.

Comment décrypter .Pachka fichiers?

Une fois que vous avez supprimé le virus, vous pensez probablement comment décrypter .pashka fichiers ou tout au moins les restaurer. On va examiner les moyens possibles pour décrypter vos fichiers.

Restaurer les fichiers .pashka avec la récupération de données

- Téléchargez et installez Récupération de données

- Sélectionnez les lecteurs et les dossiers où vous avez vos fichiers, puis cliquez Balayage (Scan).

- Choisissez tous les fichiers d'un dossier, puis appuyez sur Restaurer bouton.

- Gérer l'emplacement de l'exportation.

Téléchargement est une version d'évaluation pour la récupération de fichiers. Pour déverrouiller toutes les fonctionnalités et tous les outils, l'achat est requis ($49.99-299). En cliquant sur le bouton, vous acceptez CLUF et Politique de confidentialité. Téléchargement commencera automatiquement.

Les fichiers de Décrypter avec d'autres logiciels

Malheureusement, en raison de la nouveauté de Quimera ransomware, il n'y a pas de décrypteurs capables de décrypter des fichiers cryptés. En plus, il n'est pas nécessaire d'investir dans le paiement d'une rançon. Vous êtes capable de récupérer des fichiers manuellement.

Vous pouvez essayer d'utiliser une de ces méthodes afin de restaurer vos données cryptées manuellement.

Les fichiers de Décrypter avec décrypteur Emsisoft Ce logiciel comprend des informations sur plus de 100 virus STOP(DJVU) famille et d'autres. Tout ce dont vous avez besoin sont deux fichiers ou un peu de chance. Vous pouvez l'utiliser librement car il se distribue gratuitement. Si cela ne fonctionne pas pour vous, vous pouvez utiliser une autre méthode.

Restaurer .pashka fichiers avec les versions précédentes de Windows Cette fonctionnalité fonctionne dans Windows Vista (mais pas la version Home), Windows 7 et les versions ultérieures. Windows conserve des copies des fichiers et des dossiers que vous pouvez utiliser pour restaurer les données sur votre ordinateur. Afin de restaurer les données à partir du Windows Backup, prendrez les mesures suivantes:

- Ouvrez Ce PC et recherchez les dossiers que vous souhaitez restaurer;

- Faitez un clic droit sur le dossier et choisissez Restaurer les versions précédentes l'option;

- L'option vous montrera la liste de toutes les copies précédentes du dossier;

- Sélectionnez la date de restauration et l'option dont vous avez besoin: Ouvrez, Copie et Restaurer.

Restauration .pashka fichiers avec la restauration du système Vous pouvez toujours essayer d'utiliser la Restauration du système pour restaurer votre système à son état avant l'infiltration de l'infection. Toutes les versions de Windows incluent cette option.

- Tapez le restaurer dans le outil de recherche;

- Cliquez sur le résultat;

- Choisissez point de restauration avant l'infiltration de l'infection;

- Suivez les instructions à l'écran.

Ce tutoriel a-t-il été utile?[Total: 0 Moyenne: 0]

Ce logiciel comprend des informations sur plus de 100 virus STOP(DJVU) famille et d'autres. Tout ce dont vous avez besoin sont deux fichiers ou un peu de chance. Vous pouvez l'utiliser librement car il se distribue gratuitement. Si cela ne fonctionne pas pour vous, vous pouvez utiliser une autre méthode.

Cette fonctionnalité fonctionne dans Windows Vista (mais pas la version Home), Windows 7 et les versions ultérieures. Windows conserve des copies des fichiers et des dossiers que vous pouvez utiliser pour restaurer les données sur votre ordinateur. Afin de restaurer les données à partir du Windows Backup, prendrez les mesures suivantes:

- Ouvrez Ce PC et recherchez les dossiers que vous souhaitez restaurer;

- Faitez un clic droit sur le dossier et choisissez Restaurer les versions précédentes l'option;

- L'option vous montrera la liste de toutes les copies précédentes du dossier;

- Sélectionnez la date de restauration et l'option dont vous avez besoin: Ouvrez, Copie et Restaurer.

Restauration .pashka fichiers avec la restauration du système Vous pouvez toujours essayer d'utiliser la Restauration du système pour restaurer votre système à son état avant l'infiltration de l'infection. Toutes les versions de Windows incluent cette option.

- Tapez le restaurer dans le outil de recherche;

- Cliquez sur le résultat;

- Choisissez point de restauration avant l'infiltration de l'infection;

- Suivez les instructions à l'écran.

Ce tutoriel a-t-il été utile?[Total: 0 Moyenne: 0]

Vous pouvez toujours essayer d'utiliser la Restauration du système pour restaurer votre système à son état avant l'infiltration de l'infection. Toutes les versions de Windows incluent cette option.

- Tapez le restaurer dans le outil de recherche;

- Cliquez sur le résultat;

- Choisissez point de restauration avant l'infiltration de l'infection;

- Suivez les instructions à l'écran.