proceso de cifrado RSA ransomware

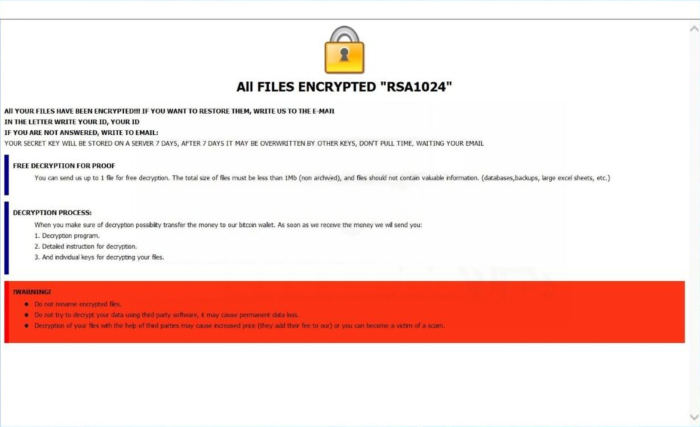

RSA ransomware es un tipo recién hecho de Dharma encriptador, que utiliza RSA 2014 algoritmo de cifrado. Las vías de difusión de este virus puede variar en el ataque de spam de correo electrónico a los ataques de los puertos abiertos dirigir. En el caso del ataque de spam de correo electrónico, el código malicioso se oculta en un archivo adjunto y una vez que se abra – el dispositivo está infectado. Puede que ni siquiera notarlo, pero en este momento los procesos de detección y cifrado proceden de un número de operaciones. Como el resultado, no se puede abrir algunos de sus archivos, ya que el virus ha cambiado la estructura de sus archivos, así como sus extensiones a .[rsa1024@tutanota.com].RSA. Debemos advertirle, no trate de quitar el cifrado RSA ransomware por sí mismo, ya que puede hacer la situación aún peor. Además, RSA crea una ventana especial, que contiene la siguiente información:

All FILES ENCRYPTED “RSA1024”

All YOUR FILES HAVE BEEN ENCRYPTED!!! IF YOU WANT TO RESTORE THEM, WRITE US TO THE E-MAIL rsa1024@tutanota.com

IN THE LETTER WRITE YOUR ID, YOUR ID

IF YOU ARE NOT ANSWERED, WRITE TO EMAIL: rsa1024@tutanota.com

YOUR SECRET KEY WILL BE STORED ON A SERVER 7 DAYS, AFTER 7 DAYS IT MAY BE OVERWRITTEN BY OTHER KEYS, DON’T PULL TIME, WAITING YOUR EMAIL

FREE DECRYPTION FOR PROOF

You can send us up to 1 file for free decryption. The total size of files must be less than 1Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

DECRYPTION PROCESS:

When you make sure of decryption possibility transfer the money to our bitcoin wallet. As soon as we receive the money we will send you:

1. Decryption program.

2. Detailed instruction for decryption.

3. And individual keys for decrypting your files.

!WARNING!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

Como puedes ver, los hackers no le dan ninguna garantía real,, que le ayudará con el descifrado. Así que es fácil para ellos para tomar su dinero y no hacen nada. Los hackers les gusta decir que se trata de un negocio – nadie va a cooperar con ellos, si no se adhieren a sus palabras, pero no es un negocio, se trata de un rescate. Si realmente necesita quitar RSA ransomware y descifrar .[rsa1024@tutanota.com].archivos RSA, puede utilizar simplemente nuestra guía de forma gratuita!

Guía del Artículo

- ¿Cómo eliminar RSA ransomware desde el ordenador

- Cómo quitar el cifrado RSA ransomware de sus archivos

- Recuperación de Datos

- Herramientas automáticas de desencriptación

- Versiones Anteriores de Windows

¿Como remover RSA Ransomware de la computadora?

Es muy recomendable utilice un potente programa anti-malware que tiene esta amenaza en su base de datos. Eso mitigará los riesgos de una instalación incorrecta, y eliminará Ébola desde el ordenador con todos sus sobras y registrar archivos.

Solución para Windows usuarios: nuestra elección es Norton 360 . Norton 360 escanea su computadora y detecta varias amenazas como RSA, luego elimina todos los archivos maliciosos relacionados, carpetas y claves del registro.

Si usted es usuario de Mac, le recomendamos que utilice Combo Cleaner.

¿Cómo descifrar .[rsa1024@tutanota.com].RSA archivos?

Una vez que haya eliminado el virus, probablemente está pensando cómo descifrar el .RSA archivos. Vamos a echar un vistazo a las posibles formas de descifrar a sus datos.

Recuperar los datos con Recuperación de Datos

- Descargar e instalar Recuperación de Datos

- Seleccionar las unidades y carpetas con sus archivos, a continuación, haga clic Escanear.

- Elija todos los archivos en una carpeta, a continuación, pulse el Restaurar botón.

- Gestionar la ubicación de exportación.

La descarga es una versión de prueba para la recuperación de archivos. Para desbloquear todas las características y herramientas, se requiere que compre ($49.99-299). Al hacer clic en el botón que está de acuerdo con EULA y Política de Privacidad. La descarga se iniciará automáticamente.

Restaurar los datos con las herramientas automáticas de descifrado

Desafortunadamente, debido a la novedad de RSA ransomware, no hay descifradores automáticos disponibles para este cifrador todavía. Todavía, no hay necesidad de invertir en el esquema malicioso mediante el pago de un rescate. Usted es capaz de recuperar los archivos manualmente.

Usted puede tratar de utilizar uno de estos métodos con el fin de restaurar los datos cifrados manualmente.

Restaurar los datos con el Windows en las versiones anteriores Esta característica está funcionando en el Windows Vista (no la versión Home), Windows 7 y versiones posteriores. Windows guarda copias de los archivos y carpetas que se pueden utilizar para restaurar los datos en su ordenador. Con el fin de restaurar los datos de copia de seguridad del Windows, tome las siguientes medidas:

- Abre Mi Computadora y haga la búsqueda de las carpetas que desea restaurar;

- Haga clic derecho en la carpeta y seleccione Restaurar versiones anteriores opción;

- La opción le mostrará la lista de todos los ejemplares anteriores de la carpeta;

- Seleccione la fecha y la opción que necesita restaurar: Abre, Copiar y Restaurar.

Restaurar el sistema con la Restauración del Sistema Siempre se puede tratar de utilizar el Sistema de Restauración con el fin de restaurar el sistema a su estado antes de la infiltración. Todas las versiones del Windows incluyen esta opción.

- Tipo restaurar en el Herramienta de búsqueda;

- Haga clic en el resultado;

- Escoge punto de restauración antes de la infiltración;

- Sigue las instrucciones en la pantalla.

Este tutorial ha sido útil?[Total: 0 Promedio: 0]

Esta característica está funcionando en el Windows Vista (no la versión Home), Windows 7 y versiones posteriores. Windows guarda copias de los archivos y carpetas que se pueden utilizar para restaurar los datos en su ordenador. Con el fin de restaurar los datos de copia de seguridad del Windows, tome las siguientes medidas:

- Abre Mi Computadora y haga la búsqueda de las carpetas que desea restaurar;

- Haga clic derecho en la carpeta y seleccione Restaurar versiones anteriores opción;

- La opción le mostrará la lista de todos los ejemplares anteriores de la carpeta;

- Seleccione la fecha y la opción que necesita restaurar: Abre, Copiar y Restaurar.

Siempre se puede tratar de utilizar el Sistema de Restauración con el fin de restaurar el sistema a su estado antes de la infiltración. Todas las versiones del Windows incluyen esta opción.

- Tipo restaurar en el Herramienta de búsqueda;

- Haga clic en el resultado;

- Escoge punto de restauración antes de la infiltración;

- Sigue las instrucciones en la pantalla.