RSA Ransomware Verschlüsselungsprozess

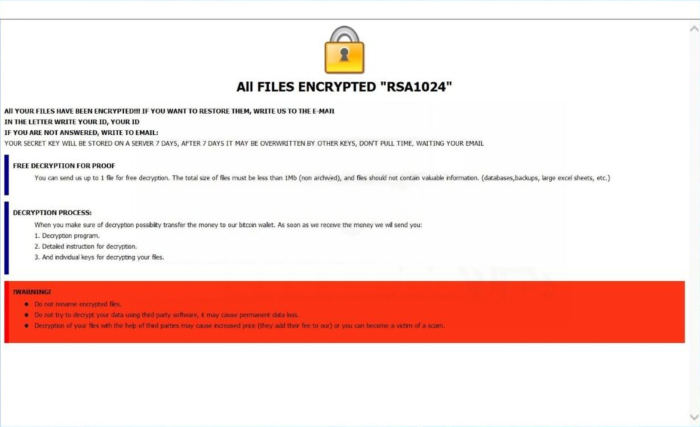

RSA Ransomware ist eine frisch zubereitete Art von Dharma Verschlüssler, dass nutzt RSA 2014 Verschlüsselungsalgorithmus. Die Art und Weise der Verbreitung dieses Virus variieren von Spam-E-Mail-Angriff Angriffe von offenen Ports zu lenken. Im Fall von Spam-E-Mail-Angriff, der Schadcode wird in einer Anlage versteckt, und wenn Sie es öffnen – Ihr Gerät infiziert. Sie können nicht einmal bemerken, aber in diesem Moment der Scan- und Verschlüsselungsprozesse gehen eine Reihe von Operationen. Als Ergebnis, Sie können nicht einige Ihrer Dateien öffnen, wie hat sich das Virus die Struktur Ihrer Dateien sowie deren Erweiterungen geändert .[rsa1024@tutanota.com].RSA. Wir müssen Sie warnen, versuchen Sie nicht, RSA Ransomware Verschlüsselung selbst zu entfernen, wie es machen kann die situation noch schlimmer. Außerdem, RSA schafft ein spezielles Fenster, dass enthält die folgenden Informationen:

All FILES ENCRYPTED “RSA1024”

All YOUR FILES HAVE BEEN ENCRYPTED!!! IF YOU WANT TO RESTORE THEM, WRITE US TO THE E-MAIL rsa1024@tutanota.com

IN THE LETTER WRITE YOUR ID, YOUR ID

IF YOU ARE NOT ANSWERED, WRITE TO EMAIL: rsa1024@tutanota.com

YOUR SECRET KEY WILL BE STORED ON A SERVER 7 DAYS, AFTER 7 DAYS IT MAY BE OVERWRITTEN BY OTHER KEYS, DON’T PULL TIME, WAITING YOUR EMAIL

FREE DECRYPTION FOR PROOF

You can send us up to 1 file for free decryption. The total size of files must be less than 1Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

DECRYPTION PROCESS:

When you make sure of decryption possibility transfer the money to our bitcoin wallet. As soon as we receive the money we will send you:

1. Decryption program.

2. Detailed instruction for decryption.

3. And individual keys for decrypting your files.

!WARNING!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

Wie du siehst, Hacker gibt Ihnen keine wirkliche Garantie, dass sie Sie mit der Entschlüsselung helfen. So ist es leicht für sie, Ihr Geld zu nehmen und nichts zu tun. Hacker gerne sagen, dass es ein Geschäft ist – niemand wird mit ihnen zusammenarbeiten, wenn sie kleben nicht auf ihre Worte, aber es ist kein Geschäft, es ist ein Lösegeld. Wenn Sie wirklich RSA Ransomware entfernen müssen und entschlüsseln .[rsa1024@tutanota.com].RSA-Dateien, Sie können ganz einfach unseren Führer kostenlos nutzen!

Der Inhalt des Artikels

- Wie RSA Ransomware von Ihrem Computer entfernen

- Wie RSA Ransomware Verschlüsselung von Dateien entfernen

- Datenwiederherstellung

- Automatisierte Entschlüsselungstools

- Windows-Vorgängerversionen

Wie entfernen RSA Ransomware von Ihrem Computer?

Wir empfehlen dringend, ein wirksames Anti-Malware-Programm zu verwenden, der diese Bedrohung in seiner Datenbank hat. Es wird die Risiken der falschen Installation mildern, und Ebola von Ihrem Computer mit all seinen Resten entfernen und Registerdateien.

Lösung für Windows Benutzer: Unsere Wahl ist Norton 360 . Norton 360 scannt Ihren Computer und erkennt verschiedene Bedrohungen wie RSA, dann entfernt es mit all den damit verbundenen schädlichen Dateien, Ordner und Registrierungsschlüssel.

Wenn Sie Mac-Benutzer sind, raten wir Ihnen Combireiniger zu verwenden.

So entschlüsseln Sie den .[rsa1024@tutanota.com].RSA Dateien?

Wenn Sie dem Virus entfernt haben, Sie wahrscheinlich denken, wie zu entschlüsseln .RSA Dateien. Lass uns einen Blick auf Möglichkeiten werfen, Ihre Daten zu entschlüsseln.

Wiederherstellen von Daten mit Datenrettung

- Herunterladen und installieren Datenwiederherstellung

- Wählen Sie das Laufwerk und den Ordner, in dem sich die Dateien befindet, dann klick Scan.

- Wählen Sie alle Dateien in dem Ordner, und drücken Sie dann auf den Knopf Wiederherstellen Taste.

- Verwalten Exportspeicherort .

Der Download ist eine Evaluierungsversion für Wiederherstellung von Dateien. Um die Sperre aller Funktionen und Tools, Kauf erforderlich ist ($49.99-299). Durch Klick auf den Button erklären Sie sich damit einverstanden mit EULA und Datenschutz-Bestimmungen. Das Herunterladen wird automatisch gestartet.

Wiederherstellen von Daten mit automatisierten Entschlüsselungstool

Unglücklicherweise, aufgrund der Neuheit des RSA Ransomware, hier gibt es keine automatischen Decryptoren für diese Verschlüssler noch. Immer noch, eine Investition in dem böswilligen Programm, durch die Zahlung von Lösegeld ist nicht nötig.. Sie können die Dateien manuell wiederherstellen.

Sie können eine dieser Methoden nutzen, um Ihre verschlüsselten Daten manuell wiederherstellen.

Wiederherstellen von Daten mit vorherigen Windows-Version Diese Funktion arbeitet an Windows Vista (nicht Home-Version), Windows 7 und spätere Versionen. Windows hält Kopien der Dateien und Ordner, mit dem Sie den vorherigen Zustand des Computers wiederherstellen können.. Damit die Daten von Windows Backup wiederherstellen, führen Sie folgende Schritte aus:

- Öffnen Sie Mein Computer und suche nach den Ordner, die Sie wiederherstellen möchten;

- Rechtsklicken auf den Ordner und wählen Frühere Versionen wiederherstellen Möglichkeit;

- Die Option zeigt Ihnen die Liste aller vorherigen Kopien des Ordners;

- Wählen Sie Wiederherstellungsdatum und die Option, die Sie benötigen: Öffnen Sie, Kopieren und Wiederherstellen.

Wiederherstellen des Systems mit der Systemwiederherstellung Natürlich kann man immer versuchen, System zu verwenden, um Wiederherstellung Ihr System auf den Zustand vor der Infektion Infiltration Rollback. Alle Windows-Versionen enthalten diese Option.

- Art wiederherstellen in dem Suchwerkzeug;

- Klicken Sie auf das Ergebnis;

- Wählen Sie Wiederherstellungspunkt vor der Infektion Infiltration;

- Folge den Anweisungen auf dem Bildschirm.

War dieses Tutorial hilfreich?[Gesamt: 0 Durchschnittlich: 0]

Diese Funktion arbeitet an Windows Vista (nicht Home-Version), Windows 7 und spätere Versionen. Windows hält Kopien der Dateien und Ordner, mit dem Sie den vorherigen Zustand des Computers wiederherstellen können.. Damit die Daten von Windows Backup wiederherstellen, führen Sie folgende Schritte aus:

- Öffnen Sie Mein Computer und suche nach den Ordner, die Sie wiederherstellen möchten;

- Rechtsklicken auf den Ordner und wählen Frühere Versionen wiederherstellen Möglichkeit;

- Die Option zeigt Ihnen die Liste aller vorherigen Kopien des Ordners;

- Wählen Sie Wiederherstellungsdatum und die Option, die Sie benötigen: Öffnen Sie, Kopieren und Wiederherstellen.

Natürlich kann man immer versuchen, System zu verwenden, um Wiederherstellung Ihr System auf den Zustand vor der Infektion Infiltration Rollback. Alle Windows-Versionen enthalten diese Option.

- Art wiederherstellen in dem Suchwerkzeug;

- Klicken Sie auf das Ergebnis;

- Wählen Sie Wiederherstellungspunkt vor der Infektion Infiltration;

- Folge den Anweisungen auf dem Bildschirm.