Sill@tuta.io processus de cryptage

Sill@tuta.io est une nouvelle fichier cryptage ransomware qui appartient à la GlobeImposter famille ransomware. Ce logiciel malveillant est classé comme un ransomware parce que la fonction principale est de faire payer les utilisateurs pirates pour la décryptage prestations de service. Afin de se propager Sill@tuta.io tout autour des pirates du monde envoyez un email malveillant pièces jointes, qui contiennent du code malveillant. Une fois qu'un utilisateur ouvre un tel attachement, le dispositif devient immédiatement infecté, par le biais de différents backdoors et bugs. Cela ne signifie pas que c'est la seule façon, le code malveillant de Sill@tuta.io peut également être injecté dans le logiciel installateurs, donc sois prudent! Si vous êtes malchanceux et que vous avez déjà été infecté, ne retirez pas le chiffrement Sill@tuta.io de ransomware manuellement, car elle peut entraîner des dommages unpreventable de vos données!

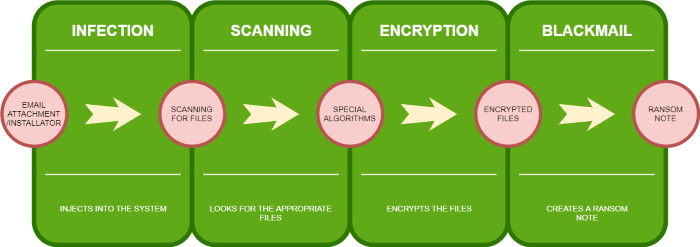

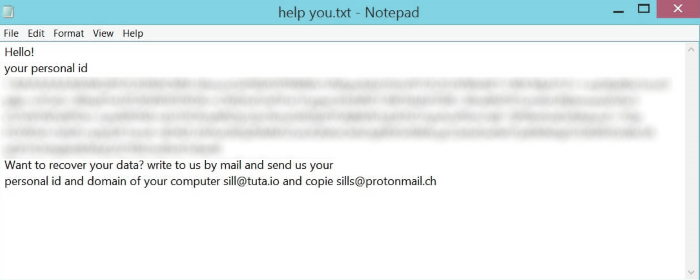

Le processus de cryptage peut être subdivisé en 2 pas. Dans le début Sill@tuta.io commence la balayage d'un disque dur. Les objectifs de cette attaque sont généralement documents Office et des fichiers multimédias, car ces fichiers peuvent être potentiellement les données les plus précieuses sur l'appareil et la chance d'obtenir est plus élevé payé. Lorsque le approprié pour les fichiers de décryptage se trouvent, Sill@tuta.io commence à changer structures et ajoute .l'extension Sill@tuta.io à la fin de leur nom. Afin de rendre le propriétaire du salaire de l'appareil infecté, Sill@tuta.io crée note de rançon, que l'on appelle aide you.txt et contient les informations suivantes:

Hello!

*ID number*

Want to recover your data? write to us by mail and send us your

personal id and domain of your computer sill@tuta.io and copie sills@protonmail.ch

Réfléchissez à deux fois avant de les payer! Il y a un grand risque d'être trompé, car il n'y a pas d'aucune garantie ferme. La parole d'honneur est rien pour les pirates. En outre, la situation peut devenir encore pire, comme lieu de pirates de l'outil de décryptage peuvent vous envoyer des logiciels plus dangereux et voler vos comptes et mots de passe! Si vous vous demandez, comment supprimer ransomware Sill@tuta.io et décrypter .[sill@tuta.io] les fichiers que vous pouvez facilement utiliser notre guide mis à jour gratuitement!

Guide de l'article

- Comment supprimer Sill@tuta.io Ransomware de votre ordinateur

- Comment supprimer le cryptage Sill@tuta.io Ransomware de vos fichiers

- Récupération de données

- Outils de décryptage automatisés

- Versions antérieures de Windows

Comment supprimer Sill@tuta.io Ransomware de votre ordinateur?

Nous vous recommandons vivement d’utiliser un puissant programme anti-malware doté de cette menace dans sa base de données. Cela atténuera les risques d'une mauvaise installation, et supprimera Sill@tuta.io de votre ordinateur avec tous ses restes et les fichiers s'inscrire.

Solution pour Windows est: notre choix est Norton 360 . Norton 360 scanne votre ordinateur et détecte diverses menaces comme Sill@tuta.io, puis supprime le avec tous les fichiers malveillants liés, dossiers et clés de registre.

Si vous êtes un utilisateur de utilisateur de Mac, nous vous conseillons d'utiliser Combo Cleaner.

Comment décrypter .Sill@tuta.io fichiers?

Une fois que vous avez supprimé le virus, vous pensez probablement comment décrypter .Sill@tuta.io fichiers. On va examiner les moyens possibles pour décrypter vos fichiers.

Récupération des données de récupération de données

- Téléchargez et installez Récupération de données

- Sélectionnez les lecteurs et les dossiers où vous avez vos fichiers, puis cliquez Balayage (Scan).

- Choisissez tous les fichiers d'un dossier, puis appuyez sur Restaurer bouton.

- Gérer l'emplacement de l'exportation.

Téléchargement est une version d'évaluation pour la récupération de fichiers. Pour déverrouiller toutes les fonctionnalités et tous les outils, l'achat est requis ($49.99-299). En cliquant sur le bouton, vous acceptez CLUF et Politique de confidentialité. Téléchargement commencera automatiquement.

Restaurer les données à l'aide d'outils de déchiffrement automatisés

Malheureusement, en raison de la nouveauté de Sill@tuta.io ransomware, pour le moment, Il n'y a pas de déchiffreur automatique disponible pour ce cryptographe.. En plus, il n'est pas nécessaire d'investir dans le paiement d'une rançon. Vous êtes capable de récupérer des fichiers manuellement.

Vous pouvez essayer d'utiliser une de ces méthodes afin de restaurer vos données cryptées manuellement.

Restauration de données avec les versions précédentes de Windows Cette fonctionnalité fonctionne dans Windows Vista (mais pas la version Home), Windows 7 et les versions ultérieures. Windows conserve des copies des fichiers et des dossiers que vous pouvez utiliser pour restaurer les données sur votre ordinateur. Afin de restaurer les données à partir du Windows Backup, prendrez les mesures suivantes:

- Ouvrez Ce PC et recherchez les dossiers que vous souhaitez restaurer;

- Faitez un clic droit sur le dossier et choisissez Restaurer les versions précédentes l'option;

- L'option vous montrera la liste de toutes les copies précédentes du dossier;

- Sélectionnez la date de restauration et l'option dont vous avez besoin: Ouvrez, Copie et Restaurer.

Restaurer le système avec la restauration du système Vous pouvez toujours essayer d'utiliser la Restauration du système pour restaurer votre système à son état avant l'infiltration de l'infection. Toutes les versions de Windows incluent cette option.

- Tapez le restaurer dans le outil de recherche;

- Cliquez sur le résultat;

- Choisissez point de restauration avant l'infiltration de l'infection;

- Suivez les instructions à l'écran.

Ce tutoriel a-t-il été utile?[Total: 0 Moyenne: 0]

Cette fonctionnalité fonctionne dans Windows Vista (mais pas la version Home), Windows 7 et les versions ultérieures. Windows conserve des copies des fichiers et des dossiers que vous pouvez utiliser pour restaurer les données sur votre ordinateur. Afin de restaurer les données à partir du Windows Backup, prendrez les mesures suivantes:

- Ouvrez Ce PC et recherchez les dossiers que vous souhaitez restaurer;

- Faitez un clic droit sur le dossier et choisissez Restaurer les versions précédentes l'option;

- L'option vous montrera la liste de toutes les copies précédentes du dossier;

- Sélectionnez la date de restauration et l'option dont vous avez besoin: Ouvrez, Copie et Restaurer.

Vous pouvez toujours essayer d'utiliser la Restauration du système pour restaurer votre système à son état avant l'infiltration de l'infection. Toutes les versions de Windows incluent cette option.

- Tapez le restaurer dans le outil de recherche;

- Cliquez sur le résultat;

- Choisissez point de restauration avant l'infiltration de l'infection;

- Suivez les instructions à l'écran.