Qu'est-ce que .ROGER moyenne?

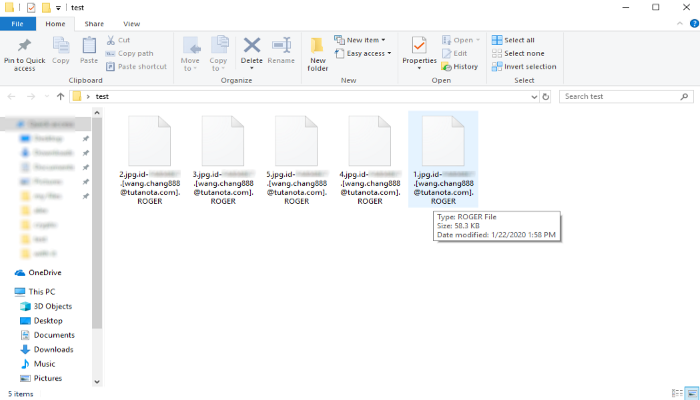

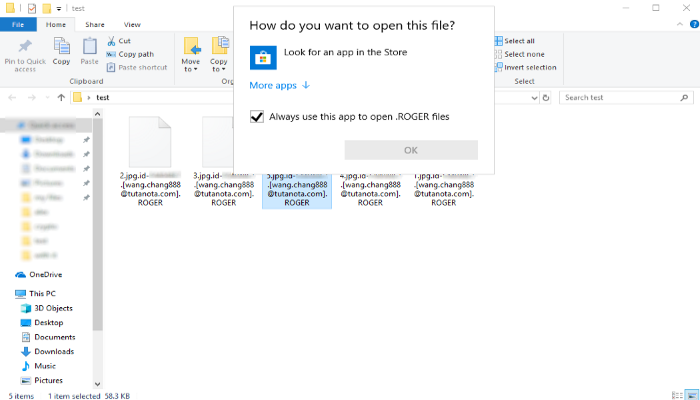

Un grand nombre d'utilisateurs a récemment fait face à la nouvelle menace. Il est appelé ROGER ransomware et le signe le plus clair de l'infection par ce virus est la “.*id *.[wang.chang888@tutanota.com].ROGER” extension. Comme la règle, elle se propage par le biais de divers faux de installateurs. Ces fichiers peuvent être facilement téléchargés à partir de nombreux services de partage de fichiers et trackers torrent. En outre, les pirates peuvent facilement cacher le code du virus dans des fichiers communs et inoffensifs, et de diffuser par les moyens de pièces jointes. Il y a aussi une tendance de nos jours: les pirates commencent à utiliser différents logiciels d'accès à distance largement. Un tel doux est généralement distribué en faisceaux, les modalités d'installation qui ne sont généralement pas claires. doux d'accès à distance permet aux pirates la possibilité d'infecter les ordinateurs à distance. Si le virus est faufilé avec succès dans le système d'exploitation, il commence à faire des changements dans le registre afin de cacher ses processus malveillants de la protection intégrée. Alors ROGER ransomware commence le balayage du disque dur. Il recherche les fichiers qui sont appropriés pour le chiffrement (généralement ces fichiers sont tous les formats de documents et divers fichiers multimédias) puis modifie leurs structures. Comme résultat, les fichiers sont la nouvelle – “.*id *.[wang.chang888@tutanota.com].ROGER” extensions. Nous vous recommandons fortement d'éviter tout contact avec les pirates! Une fois qu'ils ont été Payées ils arrêtent tous les contacts avec les victimes en général, néanmoins, ils peuvent facilement rendre la situation bien pire. Ils peuvent vous envoyer un programme malveillant au lieu du décrypteur et même endommager vos fichiers et système! Voilà pourquoi il est important d'enlever ROGER Ransomware le plus tôt possible. A cet effet, nous avons préparé le guide détaillé sur la façon de supprimer ROGER ransomware et Décrypter. * Id *.[wang.chang888@tutanota.com].ROGER fichiers!

Guide de l'article

- Comment supprimer ROGER Ransomware de votre ordinateur

- Comment déchiffrer. * Id *.[wang.chang888@tutanota.com].ROGER fichiers

- Récupération de données

- Outils de décryptage automatisés

- autres logiciels

Comment supprimer ROGER Ransomware de votre ordinateur?

Nous vous recommandons vivement d’utiliser un puissant programme anti-malware doté de cette menace dans sa base de données. Cela atténuera les risques d'une mauvaise installation, et j'ôterai ROGER ransomware de votre ordinateur avec tous ses restes et les fichiers s'inscrire.

Solution pour Windows est: notre choix est Norton 360 . Norton 360 scanne votre ordinateur et détecte diverses menaces comme ROGER, puis supprime le avec tous les fichiers malveillants liés, dossiers et clés de registre.

Si vous êtes un utilisateur de utilisateur de Mac, nous vous conseillons d'utiliser Combo Cleaner.

Comment décrypter .*id *.[wang.chang888@tutanota.com].ROGER fichiers?

Une fois que vous avez supprimé le virus, vous pensez probablement comment déchiffrer. * id *.[wang.chang888@tutanota.com].ROGER fichiers ou tout au moins les restaurer. On va examiner les moyens possibles pour décrypter vos fichiers.

Restaurer. * Id *.[wang.chang888@tutanota.com].fichiers ROGER avec récupération de données

- Téléchargez et installez Récupération de données

- Sélectionnez les lecteurs et les dossiers où vous avez vos fichiers, puis cliquez Balayage (Scan).

- Choisissez tous les fichiers d'un dossier, puis appuyez sur Restaurer bouton.

- Gérer l'emplacement de l'exportation.

Téléchargement est une version d'évaluation pour la récupération de fichiers. Pour déverrouiller toutes les fonctionnalités et tous les outils, l'achat est requis ($49.99-299). En cliquant sur le bouton, vous acceptez CLUF et Politique de confidentialité. Téléchargement commencera automatiquement.

Décrypter. * Id *.[wang.chang888@tutanota.com].ROGER fichiers avec d'autres logiciels

Malheureusement, en raison de la nouveauté de ROGER ransomware, il n'y a pas de décrypteurs capables de décrypter des fichiers cryptés. En plus, il n'est pas nécessaire d'investir dans le paiement d'une rançon. Vous êtes capable de récupérer des fichiers manuellement.

Vous pouvez essayer d'utiliser une de ces méthodes afin de restaurer vos données cryptées manuellement.

”Décrypter.ROGER fichiers avec décrypteur Emsisoft”] Ce logiciel comprend des informations sur plus de 100 virus STOP(DJVU) famille et d'autres. Tout ce dont vous avez besoin sont deux fichiers ou un peu de chance. Vous pouvez l'utiliser librement car il se distribue gratuitement. Si cela ne fonctionne pas pour vous, vous pouvez utiliser une autre méthode.

”Restaurer.ROGER fichiers avec les versions précédentes de Windows”] Cette fonctionnalité fonctionne dans Windows Vista (mais pas la version Home), Windows 7 et les versions ultérieures. Windows conserve des copies des fichiers et des dossiers que vous pouvez utiliser pour restaurer les données sur votre ordinateur. Afin de restaurer les données à partir du Windows Backup, prendrez les mesures suivantes:

- Ouvrez Ce PC et recherchez les dossiers que vous souhaitez restaurer;

- Faitez un clic droit sur le dossier et choisissez Restaurer les versions précédentes l'option;

- L'option vous montrera la liste de toutes les copies précédentes du dossier;

- Sélectionnez la date de restauration et l'option dont vous avez besoin: Ouvrez, Copie et Restaurer.

”Restaurer.fichiers ROGER avec la restauration du système”] Vous pouvez toujours essayer d'utiliser la Restauration du système pour restaurer votre système à son état avant l'infiltration de l'infection. Toutes les versions de Windows incluent cette option.

- Tapez le restaurer dans le outil de recherche;

- Cliquez sur le résultat;

- Choisissez point de restauration avant l'infiltration de l'infection;

- Suivez les instructions à l'écran.

Ce tutoriel a-t-il été utile?[Total: 0 Moyenne: 0]

Ce logiciel comprend des informations sur plus de 100 virus STOP(DJVU) famille et d'autres. Tout ce dont vous avez besoin sont deux fichiers ou un peu de chance. Vous pouvez l'utiliser librement car il se distribue gratuitement. Si cela ne fonctionne pas pour vous, vous pouvez utiliser une autre méthode.

Cette fonctionnalité fonctionne dans Windows Vista (mais pas la version Home), Windows 7 et les versions ultérieures. Windows conserve des copies des fichiers et des dossiers que vous pouvez utiliser pour restaurer les données sur votre ordinateur. Afin de restaurer les données à partir du Windows Backup, prendrez les mesures suivantes:

- Ouvrez Ce PC et recherchez les dossiers que vous souhaitez restaurer;

- Faitez un clic droit sur le dossier et choisissez Restaurer les versions précédentes l'option;

- L'option vous montrera la liste de toutes les copies précédentes du dossier;

- Sélectionnez la date de restauration et l'option dont vous avez besoin: Ouvrez, Copie et Restaurer.

”Restaurer.fichiers ROGER avec la restauration du système”] Vous pouvez toujours essayer d'utiliser la Restauration du système pour restaurer votre système à son état avant l'infiltration de l'infection. Toutes les versions de Windows incluent cette option.

- Tapez le restaurer dans le outil de recherche;

- Cliquez sur le résultat;

- Choisissez point de restauration avant l'infiltration de l'infection;

- Suivez les instructions à l'écran.

Ce tutoriel a-t-il été utile?[Total: 0 Moyenne: 0]

Vous pouvez toujours essayer d'utiliser la Restauration du système pour restaurer votre système à son état avant l'infiltration de l'infection. Toutes les versions de Windows incluent cette option.

- Tapez le restaurer dans le outil de recherche;

- Cliquez sur le résultat;

- Choisissez point de restauration avant l'infiltration de l'infection;

- Suivez les instructions à l'écran.