Qu'est-ce que Acuf2 Ransomware?

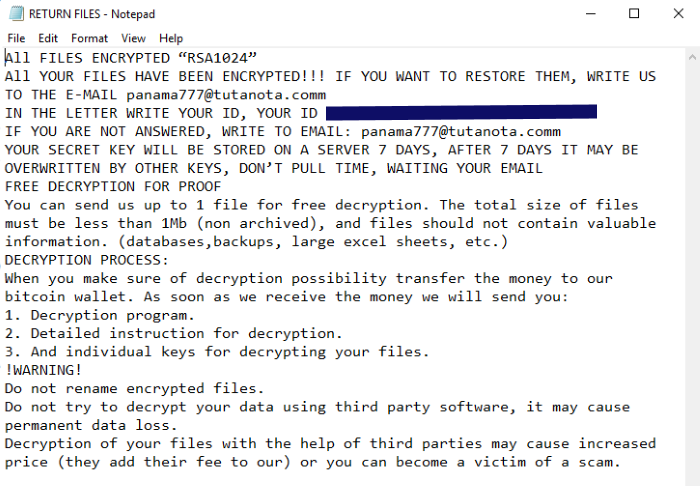

Acuf2 ransomware est l'un des plus grand fichier diffusion chiffreurs et appartient à la Dharma famille ransomware. Ces programmes malveillants comme Acuf2 ransomware ont caractéristique commune – ils fichiers et ajouter encrypte une appendice à la fin du fichier. Dans le cas de l'infection Acuf2 ransomware cette annexe est .Acuf2. De nombreux utilisateurs tentent d'éliminer l'infection Acuf2 de ransomware en changeant le nom du fichier, mais il est inutile (chiffreurs modifier la structure du programme) La raison de faire de tels programmes malveillants est tout à fait clair – intrus veulent vous faire Payer leur. Ils laissent aussi souvent .SMS déposer leur proposition. De tels messages texte sont caractérisés en utilisant certains techniques psychologiques, tels qu'ils peuvent essayer de vous plongera à l'aise ou ils essaient aussi de vous faire penser, que leur proposition est une bonne affaire. Si nous parlons de messages Acuf2, le fichier est RETURN FILES.txt, regardons dans ce:

All FILES ENCRYPTED “RSA1024”

All YOUR FILES HAVE BEEN ENCRYPTED!!! IF YOU WANT TO RESTORE THEM, WRITE US TO THE E-MAIL panama777@tutanota.comm

IN THE LETTER WRITE YOUR ID, YOUR ID *number*

IF YOU ARE NOT ANSWERED, WRITE TO EMAIL: panama777@tutanota.comm

YOUR SECRET KEY WILL BE STORED ON A SERVER 7 DAYS, AFTER 7 DAYS IT MAY BE OVERWRITTEN BY OTHER KEYS, DON’T PULL TIME, WAITING YOUR EMAIL

FREE DECRYPTION FOR PROOF

You can send us up to 1 file for free decryption. The total size of files must be less than 1Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

DECRYPTION PROCESS:

When you make sure of decryption possibility transfer the money to our bitcoin wallet. As soon as we receive the money we will send you:

1. Decryption program.

2. Detailed instruction for decryption.

3. And individual keys for decrypting your files.

!WARNING!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

Ici, vous pouvez voir que pirate veut vous faire payer le plus tôt possible, sinon vos fichiers seront toujours cryptées. Ne pas lui payer un centime! Il y a aucune garantie qu'il honorera sa promesse. Si vous voulez décrypter vos fichiers, vous pouvez suivre notre guider sur la façon de supprimer ransomware Acuf2 et décrypter les fichiers .Acuf2.

Guide de l'article

- Comment supprimer Acuf2 Ransomware de votre ordinateur

- Comment supprimer le cryptage Acuf2 Ransomware de vos fichiers

- Récupération de données

- Outils de décryptage automatisés

- Versions antérieures de Windows

Comment supprimer Acuf2 Ransomware de votre ordinateur?

Vous pouvez essayer d'utiliser l'outil anti-malware SpyHunter pour supprimer Acuf2 Ransomware de votre ordinateur. La nouvelle technologie de détection des ransomwares est capable d'exécuter une analyse instantanée pour ransomware, ce qui est parfait pour protéger votre ordinateur en cas de nouvelle attaque de ransomware.

SpyHunter fournit une occasion de supprimer 1 logiciel malveillant détecté gratuitement pendant la période d'essai. Le coût de la version complète du programme est $39,99 (vous recevez 6 mois d'abonnement). En cliquant sur le bouton, vous acceptez CLUF et Politique de confidentialité. Téléchargement commencera automatiquement.

Comment supprimer le cryptage Acuf2 Ransomware de vos fichiers?

Une fois que vous avez supprimé le virus, vous songez probablement à récupérer des fichiers du cryptage. On va examiner les moyens possibles pour décrypter vos fichiers.

Récupération des données de récupération de données

- Téléchargez et installez Récupération de données

- Sélectionnez les lecteurs et les dossiers où vous avez vos fichiers, puis cliquez Balayage (Scan).

- Choisissez tous les fichiers d'un dossier, puis appuyez sur Restaurer bouton.

- Gérer l'emplacement de l'exportation.

Restaurer les données à l'aide d'outils de déchiffrement automatisés

Malheureusement, en raison de la nouveauté de Madek ransomware, pour le moment, Il n'y a pas de déchiffreur automatique disponible pour ce cryptographe.. En plus, il n'est pas nécessaire d'investir dans le paiement d'une rançon. Vous êtes capable de récupérer des fichiers manuellement.

Vous pouvez essayer d'utiliser une de ces méthodes afin de restaurer vos données cryptées manuellement.

Restauration de données avec les versions précédentes de Windows

Cette fonctionnalité fonctionne dans Windows Vista (mais pas la version Home), Windows 7 et les versions ultérieures. Windows Todars copies des fichiers et dossiers que vous pouvez utiliser pour restaurer les données sur votre ordinateur. Afin de restaurer les données à partir du Windows Backup, prendrez les mesures suivantes:

- Ouvrez Ce PC et recherchez les dossiers que vous souhaitez restaurer;

- Faitez un clic droit sur le dossier et choisissez Restaurer les versions précédentes l'option;

- L'option vous montrera la liste de toutes les copies précédentes du dossier;

- Sélectionnez la date de restauration et l'option dont vous avez besoin: Ouvrez, Copie et Restaurer.

Restaurer le système avec la restauration du système

Vous pouvez toujours essayer d'utiliser la Restauration du système pour restaurer votre système à son état avant l'infiltration de l'infection. Toutes les versions de Windows incluent cette option.

- Tapez le restaurer dans le outil de recherche;

- Cliquez sur le résultat;

- Choisissez point de restauration avant l'infiltration de l'infection;

- Suivez les instructions à l'écran.

SpyHunter fournit une occasion de supprimer 1 logiciel malveillant détecté gratuitement pendant la période d'essai. Le coût de la version complète du programme est $39,99 (vous recevez 6 mois d'abonnement). En cliquant sur le bouton, vous acceptez

SpyHunter fournit une occasion de supprimer 1 logiciel malveillant détecté gratuitement pendant la période d'essai. Le coût de la version complète du programme est $39,99 (vous recevez 6 mois d'abonnement). En cliquant sur le bouton, vous acceptez