Bewacht Ransomware Verschlüsselungsprozess

Bewacht ist eine neue Art von schädlicher Software, das Verschlüssler. Diese bösartige Software wird in der Regel durch den mittels E-Mail zu verbreiten Anlagen, aber es gibt auch andere Möglichkeiten, um Ihr System zu infizieren. Zum Beispiel, Hacker können das Scannen Häfen Ihr Gerät die offenen eine und mit Hilfe der finden brute force erhalten den Zugriff auf Ihr Gerät. Einmal infiziert, das Virus Ihr System, es geht mehrere schädliche Prozesse, als Folge davon, Ihre Dateien sind unleserlich, als die Erweiterungen von ihnen wurden geändert, um .Bewacht .. Entfernen Sie nicht Bewacht Erweiterung aus den Dateien Namen, wie es Ihre Dateien dauerhaft beschädigen kann. Das Hauptziel eines solchen Angriffs ist es, Ihnen zu machen Zahlen für das Entschlüsselungswerkzeug, das ist, warum Hacker in der Regel spezielle links ., Datei GUARDED-README.txt und es enthält die folgenden Informationen:

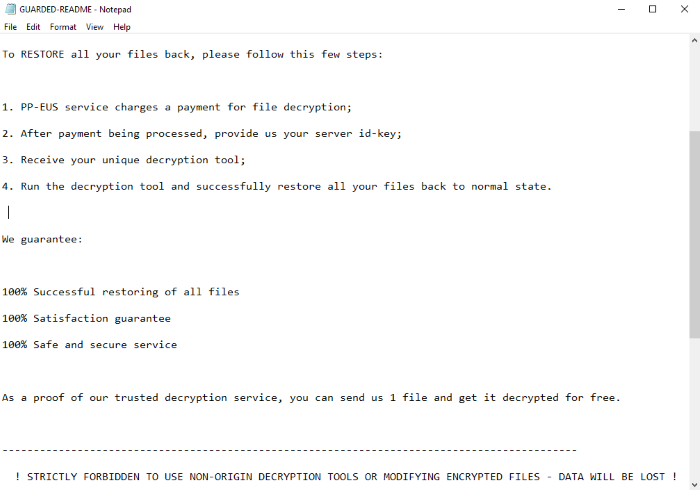

GUARDED-README

! STRICTLY FORBIDDEN TO USE NON-ORIGIN DECRYPTION TOOLS OR MODIFYING ENCRYPTED FILES - DATA WILL BE LOST !

--------------------------------------------------------------------------------------------

Your server have been attacked by an Unathorized user.

All your files have been encrypted with RSA Private Key to safe them from unathorized 3rd party access.

To RESTORE all your files back, please follow this few steps:

1. PP-EUS service charges a payment for file decryption;

2. After payment being processed, provide us your server id-key;

3. Receive your unique decryption tool;

4. Run the decryption tool and successfully restore all your files back to normal state.

We guarantee:

100% Successful restoring of all files

100% Satisfaction guarantee

100% Safe and secure service

As a proof of our trusted decryption service, you can send us 1 file and get it decrypted for free.

--------------------------------------------------------------------------------------------

! STRICTLY FORBIDDEN TO USE NON-ORIGIN DECRYPTION TOOLS OR MODIFYING ENCRYPTED FILES - DATA WILL BE LOST !

! ONLY OUR DECRYPTION TOOL CAN RESTORE YOUR FILES !

--------------------------------------------------------------------------------------------

Contact us: support-eus@pm.me

Payment type: Bitcoin

Our wallet: *Address*

Your server ID-KEY: *ID*

For any questions: support-eus@pm.me

ProtonProject EUS © 2019

Zahlen Sie ihnen keinen Cent! Es gibt keine jede feste Garantie von ihnen, ihre Versprechen zu ehren, so gibt es ein großes Risiko, betrogen werden! Wenn du dich wunderst, wie entfernen Bewacht Ransomware und Entschlüsseln von Dateien .Guarded, Sie können unsere detaillierte lesen Anleitung!

Der Inhalt des Artikels

- Wie entfernen Bewacht Ransomware von Ihrem Computer

- Wie man Bewacht Ransomware Verschlüsselung von Dateien entfernen

- Datenwiederherstellung

- Automatisierte Entschlüsselungstools

- Windows-Vorgängerversionen

Wie entfernen Bewacht Ransomware von Ihrem Computer?

Wir empfehlen dringend, ein wirksames Anti-Malware-Programm zu verwenden, der diese Bedrohung in seiner Datenbank hat. Es wird die Risiken der falschen Installation mildern, und entfernen Bewacht von Ihrem Computer mit all seinen Resten und Registerdateien.

Lösung für Windows Benutzer: Unsere Wahl ist Norton 360 . Norton 360 scans your computer and detects various threats like Guarded, dann entfernt es mit all den damit verbundenen schädlichen Dateien, Ordner und Registrierungsschlüssel.

Wenn Sie Mac-Benutzer sind, raten wir Ihnen Combireiniger zu verwenden.

So entschlüsseln Sie den .Bewacht Dateien?

Wenn Sie dem Virus entfernt haben, Sie wahrscheinlich denken, wie zu entschlüsseln .Bewacht Dateien. Lass uns einen Blick auf Möglichkeiten werfen, Ihre Daten zu entschlüsseln.

Wiederherstellen von Daten mit Datenrettung

- Herunterladen und installieren Datenwiederherstellung

- Wählen Sie das Laufwerk und den Ordner, in dem sich die Dateien befindet, dann klick Scan.

- Wählen Sie alle Dateien in dem Ordner, und drücken Sie dann auf den Knopf Wiederherstellen Taste.

- Verwalten Exportspeicherort .

Der Download ist eine Evaluierungsversion für Wiederherstellung von Dateien. Um die Sperre aller Funktionen und Tools, Kauf erforderlich ist ($49.99-299). Durch Klick auf den Button erklären Sie sich damit einverstanden mit EULA und Datenschutz-Bestimmungen. Das Herunterladen wird automatisch gestartet.

Wiederherstellen von Daten mit automatisierten Entschlüsselungstool

Unglücklicherweise, aufgrund der Neuheit des Bewacht Ransomware, hier gibt es keine automatischen Decryptoren für diese Verschlüssler noch. Immer noch, eine Investition in dem böswilligen Programm, durch die Zahlung von Lösegeld ist nicht nötig.. Sie können die Dateien manuell wiederherstellen.

Sie können eine dieser Methoden nutzen, um Ihre verschlüsselten Daten manuell wiederherstellen.

Wiederherstellen von Daten mit vorherigen Windows-Version Diese Funktion arbeitet an Windows Vista (nicht Home-Version), Windows 7 und spätere Versionen. Windows hält Kopien der Dateien und Ordner, mit dem Sie den vorherigen Zustand des Computers wiederherstellen können.. Damit die Daten von Windows Backup wiederherstellen, führen Sie folgende Schritte aus:

- Öffnen Sie Mein Computer und suche nach den Ordner, die Sie wiederherstellen möchten;

- Rechtsklicken auf den Ordner und wählen Frühere Versionen wiederherstellen Möglichkeit;

- Die Option zeigt Ihnen die Liste aller vorherigen Kopien des Ordners;

- Wählen Sie Wiederherstellungsdatum und die Option, die Sie benötigen: Öffnen Sie, Kopieren und Wiederherstellen.

Wiederherstellen des Systems mit der Systemwiederherstellung Natürlich kann man immer versuchen, System zu verwenden, um Wiederherstellung Ihr System auf den Zustand vor der Infektion Infiltration Rollback. Alle Windows-Versionen enthalten diese Option.

- Art wiederherstellen in dem Suchwerkzeug;

- Klicken Sie auf das Ergebnis;

- Wählen Sie Wiederherstellungspunkt vor der Infektion Infiltration;

- Folge den Anweisungen auf dem Bildschirm.

War dieses Tutorial hilfreich?[Gesamt: 0 Durchschnittlich: 0]

Diese Funktion arbeitet an Windows Vista (nicht Home-Version), Windows 7 und spätere Versionen. Windows hält Kopien der Dateien und Ordner, mit dem Sie den vorherigen Zustand des Computers wiederherstellen können.. Damit die Daten von Windows Backup wiederherstellen, führen Sie folgende Schritte aus:

- Öffnen Sie Mein Computer und suche nach den Ordner, die Sie wiederherstellen möchten;

- Rechtsklicken auf den Ordner und wählen Frühere Versionen wiederherstellen Möglichkeit;

- Die Option zeigt Ihnen die Liste aller vorherigen Kopien des Ordners;

- Wählen Sie Wiederherstellungsdatum und die Option, die Sie benötigen: Öffnen Sie, Kopieren und Wiederherstellen.

Natürlich kann man immer versuchen, System zu verwenden, um Wiederherstellung Ihr System auf den Zustand vor der Infektion Infiltration Rollback. Alle Windows-Versionen enthalten diese Option.

- Art wiederherstellen in dem Suchwerkzeug;

- Klicken Sie auf das Ergebnis;

- Wählen Sie Wiederherstellungspunkt vor der Infektion Infiltration;

- Folge den Anweisungen auf dem Bildschirm.