Was ist Acuf2 Ransomware?

Acuf2 Ransomware ist eine der am weitesten verbreitete Datei Verschlüssler und gehört zu den Dharma Ransomware Familie. Solche Schadprogramme wie Acuf2 Ransomware haben eine gemeinsames Merkmal – sie verschlüsselt Dateien und ein hinzufügen Blinddarm am Ende der Datei. Im Fall von Acuf2 Ransomware-Infektion in diesem Anhang ist .Acuf2. Viele Anwender versuchen, indem Sie den Namen der Datei Acuf2 Ransomware Infektion zu entfernen, aber es ist nutzlos (Verschlüssler die Struktur des Programms ändern) Der Grund solcher Schadprogramme zu machen ist ganz klar, – Eindringlinge wollen Sie Zahlen die Daten. Sie lassen auch oft ein .TXT Datei mit ihrem Vorschlag. Solche SMS-Nachrichten werden durch die Verwendung einiger gekennzeichnet psychologische Techniken, wie sie versuchen können, zu machen versuchen Sie fiel komfortabel oder sie auch Sie denken zu lassen,, dass ihr Vorschlag ist ein gutes Geschäft. Wenn wir reden über Acuf2 Nachricht, die Datei RETURN files.txt, Lassen Sie uns in sie aussehen:

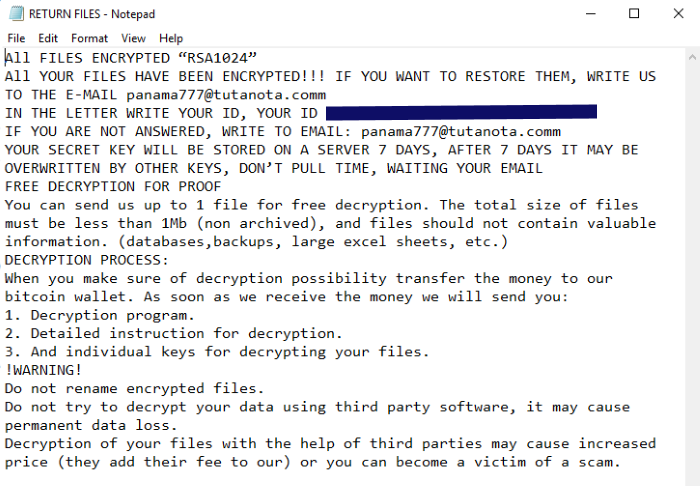

All FILES ENCRYPTED “RSA1024”

All YOUR FILES HAVE BEEN ENCRYPTED!!! IF YOU WANT TO RESTORE THEM, WRITE US TO THE E-MAIL panama777@tutanota.comm

IN THE LETTER WRITE YOUR ID, YOUR ID *number*

IF YOU ARE NOT ANSWERED, WRITE TO EMAIL: panama777@tutanota.comm

YOUR SECRET KEY WILL BE STORED ON A SERVER 7 DAYS, AFTER 7 DAYS IT MAY BE OVERWRITTEN BY OTHER KEYS, DON’T PULL TIME, WAITING YOUR EMAIL

FREE DECRYPTION FOR PROOF

You can send us up to 1 file for free decryption. The total size of files must be less than 1Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

DECRYPTION PROCESS:

When you make sure of decryption possibility transfer the money to our bitcoin wallet. As soon as we receive the money we will send you:

1. Decryption program.

2. Detailed instruction for decryption.

3. And individual keys for decrypting your files.

!WARNING!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

Hier können Sie, dass Hacker sehen will, dass Sie ihn so schnell wie möglich bezahlen machen, sonst wird Ihre Dateien immer verschlüsselt werden. Sie ihm keinen Cent zahlen! Es gibt keine Garantie dass er sein Versprechen ehren. Wenn Sie Ihre Dateien entschlüsseln, können Sie über unser Anleitung wie Acuf2 Ransomware und entschlüsseln .Acuf2 Dateien entfernen.

Der Inhalt des Artikels

- Wie Acuf2 Ransomware von Ihrem Computer entfernen

- Wie man Acuf2 Ransomware Verschlüsselung von Dateien entfernen

- Datenwiederherstellung

- Automatisierte Entschlüsselungstools

- Windows-Vorgängerversionen

Wie Acuf2 Ransomware von Ihrem Computer entfernen?

Sie können versuchen, SpyHunter Anti-Malware-Tool zu verwenden Acuf2 Ransomware von Ihrem Computer zu entfernen. Die modernster fortgeschrittene Ransomware-Erkennungstechnologie ist in der Lage eine sofortige Ransomware Scan laufen, das ist perfekt, Ihren Computer im Falle eines neuen Ransomware Angriff zu schützen.

SpyHunter bietet die Möglichkeit, 1 erkannte Malware kostenlos während Probezeit 1 zu entfernen. Die Vollversion der Programm kostet $39,99 (Sie kriegen 6 Monate des Bezugs). Durch Klick auf den Button erklären Sie sich damit einverstanden mit EULA und Datenschutz-Bestimmungen. Das Herunterladen wird automatisch gestartet.

Wie man Acuf2 Ransomware Verschlüsselung von Dateien entfernen?

Wenn Sie dem Virus entfernt haben, denken Sie möglicherweise darüber nach, die Dateien entschlüsseln . Lass uns einen Blick auf Möglichkeiten werfen, Ihre Daten zu entschlüsseln.

Wiederherstellen von Daten mit Datenrettung

- Herunterladen und installieren Datenwiederherstellung

- Wählen Sie das Laufwerk und den Ordner, in dem sich die Dateien befindet, dann klick Scan.

- Wählen Sie alle Dateien in dem Ordner, und drücken Sie dann auf den Knopf Wiederherstellen Taste.

- Verwalten Exportspeicherort .

Wiederherstellen von Daten mit automatisierten Entschlüsselungstool

Unglücklicherweise, aufgrund der Neuheit der Madek Ransomware, hier gibt es keine automatischen Decryptoren für diese Verschlüssler noch. Immer noch, eine Investition in dem böswilligen Programm, durch die Zahlung von Lösegeld ist nicht nötig.. Sie können die Dateien manuell wiederherstellen.

Sie können eine dieser Methoden nutzen, um Ihre verschlüsselten Daten manuell wiederherstellen.

Wiederherstellen von Daten mit vorherigen Windows-Version

Diese Funktion arbeitet an Windows Vista (nicht Home-Version), Windows 7 und spätere Versionen. Windows-Todars Kopien der Dateien und Ordner, die Sie verwenden können Daten auf Ihrem Computer wiederherstellen. Damit die Daten von Windows Backup wiederherstellen, führen Sie folgende Schritte aus:

- Öffnen Sie Mein Computer und suche nach den Ordner, die Sie wiederherstellen möchten;

- Rechtsklicken auf den Ordner und wählen Frühere Versionen wiederherstellen Möglichkeit;

- Die Option zeigt Ihnen die Liste aller vorherigen Kopien des Ordners;

- Wählen Sie Wiederherstellungsdatum und die Option, die Sie benötigen: Öffnen Sie, Kopieren und Wiederherstellen.

Wiederherstellen des Systems mit der Systemwiederherstellung

Natürlich kann man immer versuchen, System zu verwenden, um Wiederherstellung Ihr System auf den Zustand vor der Infektion Infiltration Rollback. Alle Windows-Versionen enthalten diese Option.

- Art wiederherstellen in dem Suchwerkzeug;

- Klicken Sie auf das Ergebnis;

- Wählen Sie Wiederherstellungspunkt vor der Infektion Infiltration;

- Folge den Anweisungen auf dem Bildschirm.

SpyHunter bietet die Möglichkeit, 1 erkannte Malware kostenlos während Probezeit 1 zu entfernen. Die Vollversion der Programm kostet $39,99 (Sie kriegen 6 Monate des Bezugs). Durch Klick auf den Button erklären Sie sich damit einverstanden mit

SpyHunter bietet die Möglichkeit, 1 erkannte Malware kostenlos während Probezeit 1 zu entfernen. Die Vollversion der Programm kostet $39,99 (Sie kriegen 6 Monate des Bezugs). Durch Klick auf den Button erklären Sie sich damit einverstanden mit